17개국 코로나19 정보 빼간 中 해커…국내 정부·공공기관 '불안'

중국 MSS(국가안전부)가 배후로 추정되는 해킹 조직 '레드호텔'이 2021년부터 최근까지 아시아·유럽·북미 17개 국가에 대해 사이버공격을 진행해온 것으로 나타났다. 이들은 국가 정보 뿐 아니라 코로나19(COVID-19) 연구 결과 등 민간 정보까지 광범위하게 수집한 것으로 드러났다.

13일 사이버보안 기업 레코디드 퓨처에 따르면 레드호텔은 학계, 항공우주, 정부, 미디어, 통신, 연구 분야를 주요 표적으로 삼아 공격해 왔다. 레드호텔에 의해 피해를 입은 곳은 대부분 정부 기관이었던 것으로 밝혀졌다.

공격 분석 결과 레드호텔은 정보 수집과 경제 스파이 활동을 모두 하는 것으로 드러났다. 정부나 공공기관 등을 대상으로는 사이버공격을 통해 전통적인 정보를 수집했고 학계나 연구기관 등을 대상으로는 코로나19(COVID-19) 관련 R&D(연구 개발) 결과나 백신 기술 자료를 수집한 것으로 전해졌다.

세계 최강으로 알려진 중국 해커들은 최근 강대국인 일본을 상대로도 계속해서 사이버공격을 감행해 군사기밀에 접근한 것으로 밝혀지기도 했다. 중국 해커들은 일본의 기밀 안보 네트워크에 침입해 군사 역량과 작전 계획, 군사적 결함 등의 기밀에 접근한 것으로 알려졌다.

이처럼 전세계가 선진국 여부를 떠나 사이버공격 위협에 휩싸이자 일각에서는 국내 정부 및 공공기관도 정보보호 인력을 늘리고 관련 예산을 증액해야 한다는 지적이 나온다. 사이버공격이 공공과 민간을 가리지 않는 만큼 공공 분야도 민간 분야만큼 보안에 신경써야 한다는 취지다.

국가정보원이 최근 발간한 '2023 정보보호백서'에 따르면 국내 지방자치단체나 공공기관이 대부분 정보보호 전담 부서를 운영하는 것에 비해 중앙행정기관은 전담 부서를 운영하는 비율이 50%에 불과했다. 전담부서를 운영하지 않는 기관은 약 64%가 예산과 인력 부족을 이유로 꼽았다.

정보화 담당조직 인원 수 대비 정보보호 전담조직 인원 수는 30% 이하가 94.59%에 달했다. 희망 정보보호 전담인력 규모는 9명 이상이 가장 높았으나(44.59%) 실제 규모는 7~8명(22.97%), 3~4명(21.62%)이 가장 많았다. 정보보호 전담부서 최상급자의 직급은 5~6급인 실무자급(39.19%)이 가장 많았다.

정부 및 공공기관의 사이버보안이 미흡한 점을 틈타 실제로 외부 세력의 공격이 이어지고 있다. 최근 고용노동부와 한국고용정보원이 운영하는 취업정보사이트 워크넷 해킹 사건이 대표적이다. 중국 등 해외 IP 28개에서 23만여 건의 무단 접속이 있었고 성명, 성별, 출생년도, 주소, 휴대전화, 학력, 이메일 등이 담긴 이력서 23만 건이 유출됐다.

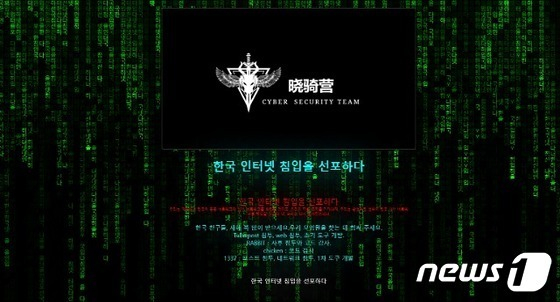

올해 초에는 중국 해킹 조직 샤오치잉이 약 43일 간 국내 주요 연구소, 학회 웹사이트 등을 해킹해 메인 홈페이지를 변경하고 회원정보를 텔레그램으로 유출시켰다. 당시 샤오치잉에 당한 기관 수는 12개에 달하고 유출된 개인정보는 2만 건이 넘는다. 샤오치잉이 이들 사이트를 해킹하는데 사용한 툴은 Sqlmap과 Nuclei 등 인터넷 상에서 쉽게 구할 수 있었고 공격 기법은 SQL 인젝션으로 초보적인 수준이었다.

한 보안 업계 관계자는 "정부나 공공기관의 경우 민간기업에 비해 정보보호에 크게 신경쓰지 않는 분위기"라며 "삼성이나 LG같은 대기업 정도 돼야 사이버공격을 당했을 때 큰 피해를 입는다고 생각하겠지만 정부나 공공기관이 사이버공격을 당할 경우 정보유출로 인한 피해는 국민이 직접 당할 수 있어 관련 예산이나 인력을 늘려갈 필요가 있다"고 강조했다.

관련기사

- 기자 사진 이정현 기자

<저작권자 © ‘돈이 보이는 리얼타임 뉴스’ 머니투데이. 무단전재 및 재배포, AI학습 이용 금지>